托管规则组

AWS Network Firewall 提供 AWS managed rule groups ,提供由 AWS 维护的预配置、持续更新的安全规则。这些规则组帮助保护我们的网络,无需我们自己编写和维护复杂的防火墙规则。

AWS Managed Rule Groups 概述

AWS 为 Network Firewall 提供三种类型的 managed rule groups:

Active Threat Defense 由 Amazon 自有威胁情报提供支持,专门利用来自 MadPot 的洞察,MadPot 是 AWS 的内部威胁情报服务。Active Threat Defense 基于 Amazon 对 AWS 生态系统中全球威胁活动的独特可见性,提供近实时的新兴威胁防护。该规则组在阻止通过 AWS 全球蜜罐网络识别的命令与控制基础设施、恶意软件分发站点和网络钓鱼活动方面尤为有效。

Threat Signature Rule Groups 使用基于签名的检测,由来自第三方威胁情报合作伙伴的 Suricata 兼容 IPS 规则 提供支持。这些规则通过与已知威胁签名进行匹配,识别特定的恶意软件家族、攻击技术和恶意流量模式。它们非常适合检测和阻止已知漏洞利用、恶意软件通信和命令与控制流量。

Domain and IP List Rule Groups 包含来自第三方威胁情报源的精选恶意域名和 IP 地址列表。这些规则阻止与恶意软件、网络钓鱼、僵尸网络、威胁行为者和受损基础设施相关的已知恶意域名和 IP 地址的流量。基于列表的规则在防止出站连接到恶意目标方面尤为有效。

Active Threat Defense规则组

Active Threat Defense 托管规则组 提供由 Amazon 托管威胁情报驱动的高级网络威胁防护。该规则组的特别之处在于,AWS 会根据 Amazon 威胁情报持续更新这些规则,以防范活跃威胁和云特定攻击模式。该规则组包含威胁指标 ,例如与命令和控制基础设施、恶意软件分发站点以及网络钓鱼活动相关的恶意 IP 地址、域名和 URL,这些指标会随着新威胁的出现而自动维护和刷新。

Active Threat Defense 专门利用来自 MadPot 的 Amazon 威胁情报,MadPot 是 AWS 内部的威胁情报和干扰服务。MadPot 运营着一个全球蜜罐网络,用于吸引和分析恶意流量,使 AWS 能够实时识别新兴威胁和攻击模式。这些情报随后用于更新 Active Threat Defense 规则组,为客户提供基于 AWS 全球基础设施中观察到的实际威胁的防护。

添加 Active Threat Defense 规则组

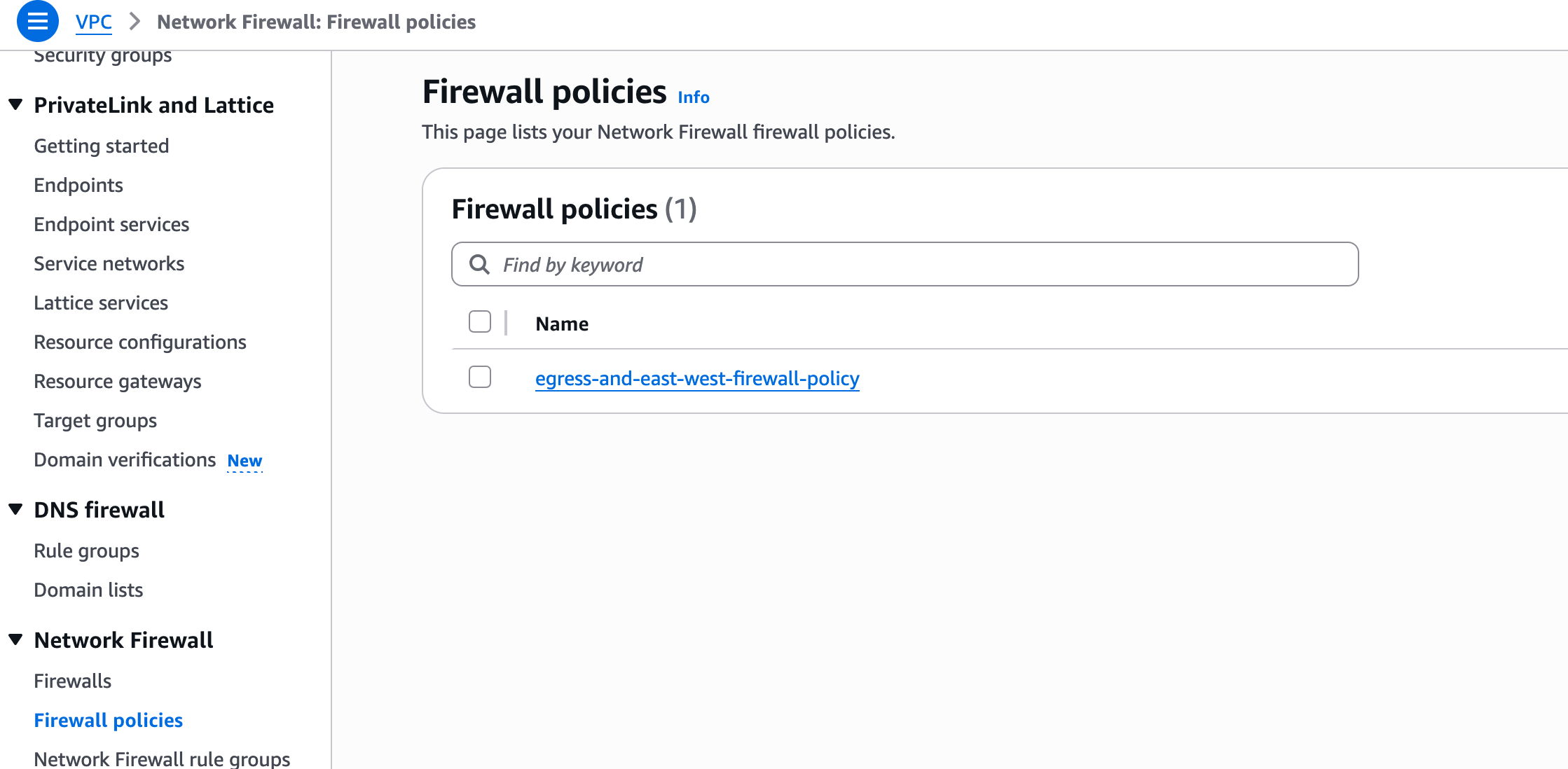

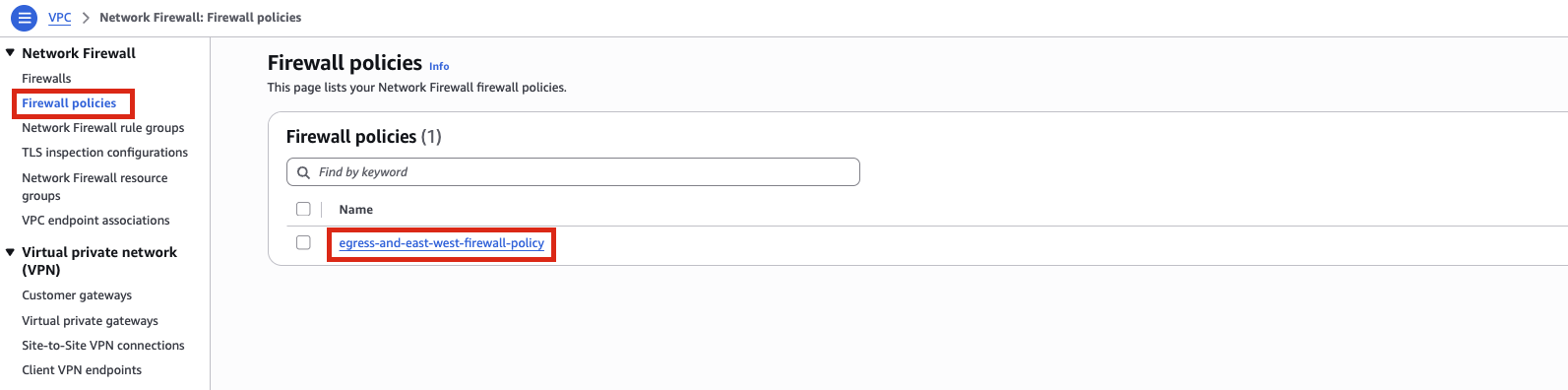

- 导航至 VPC → Network Firewall → Firewall policies

- 点击

egress-and-east-west-firewall-policy

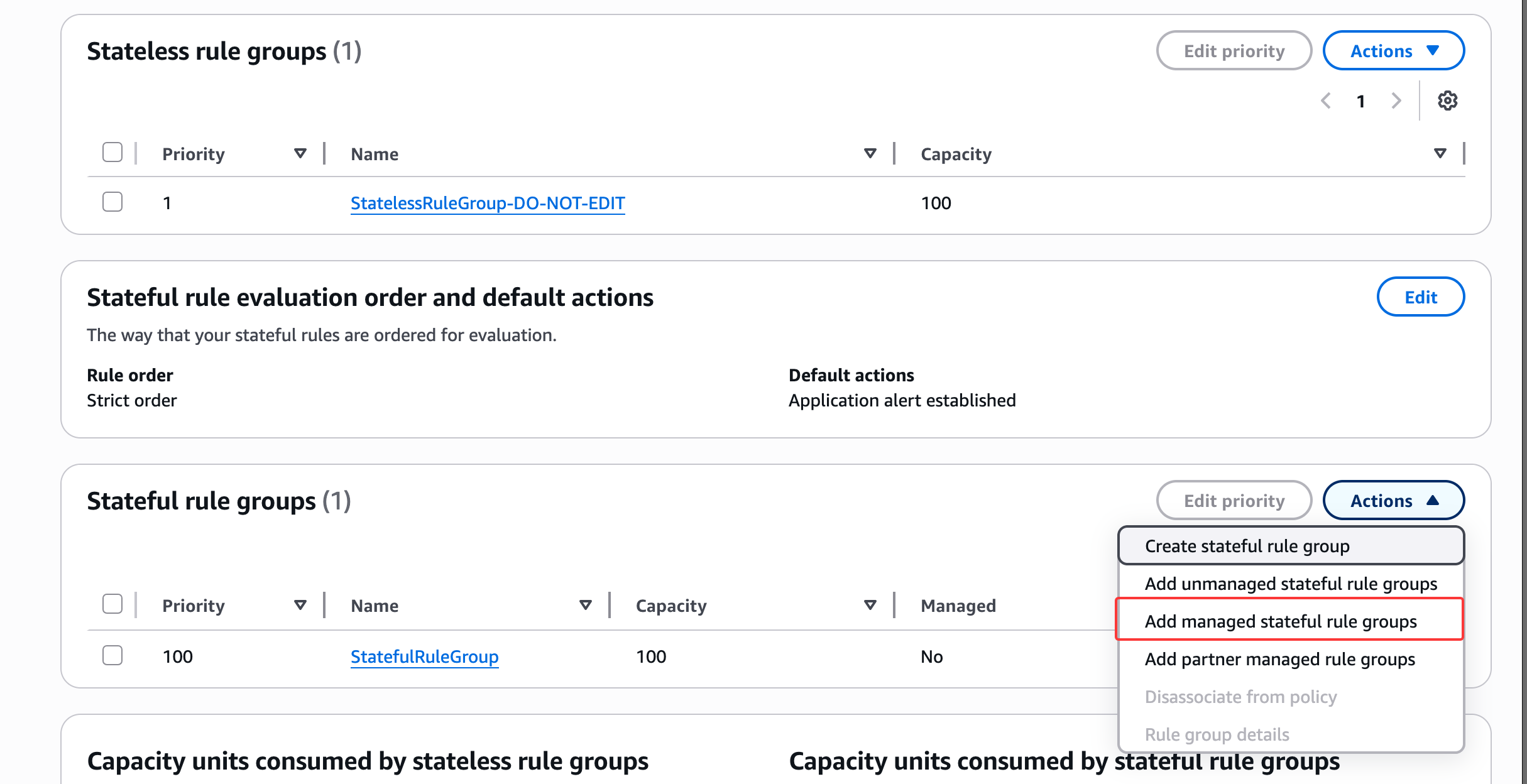

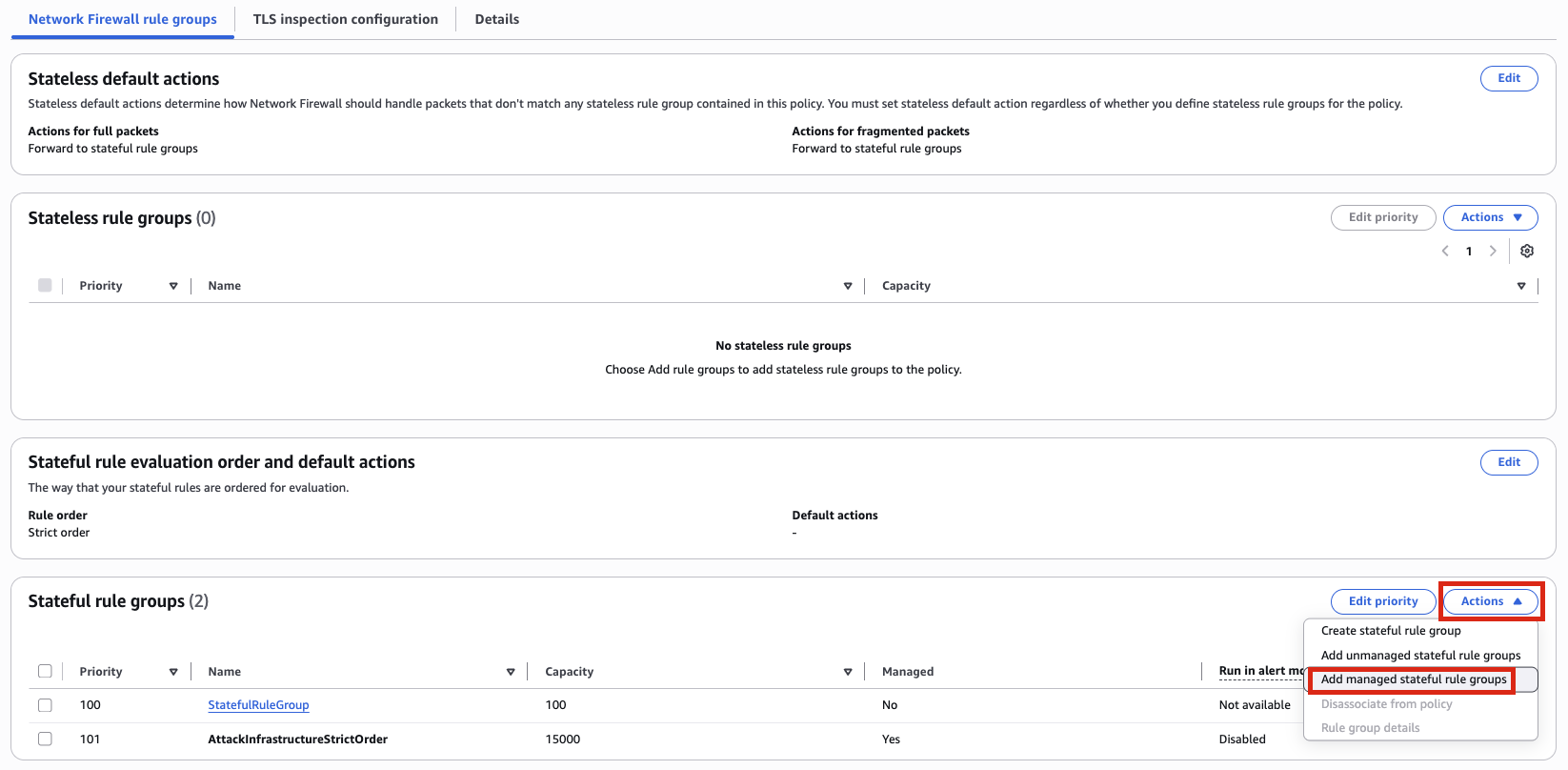

- 滚动至 Stateful rule groups 部分

- 点击 Actions → Add managed stateful rule groups

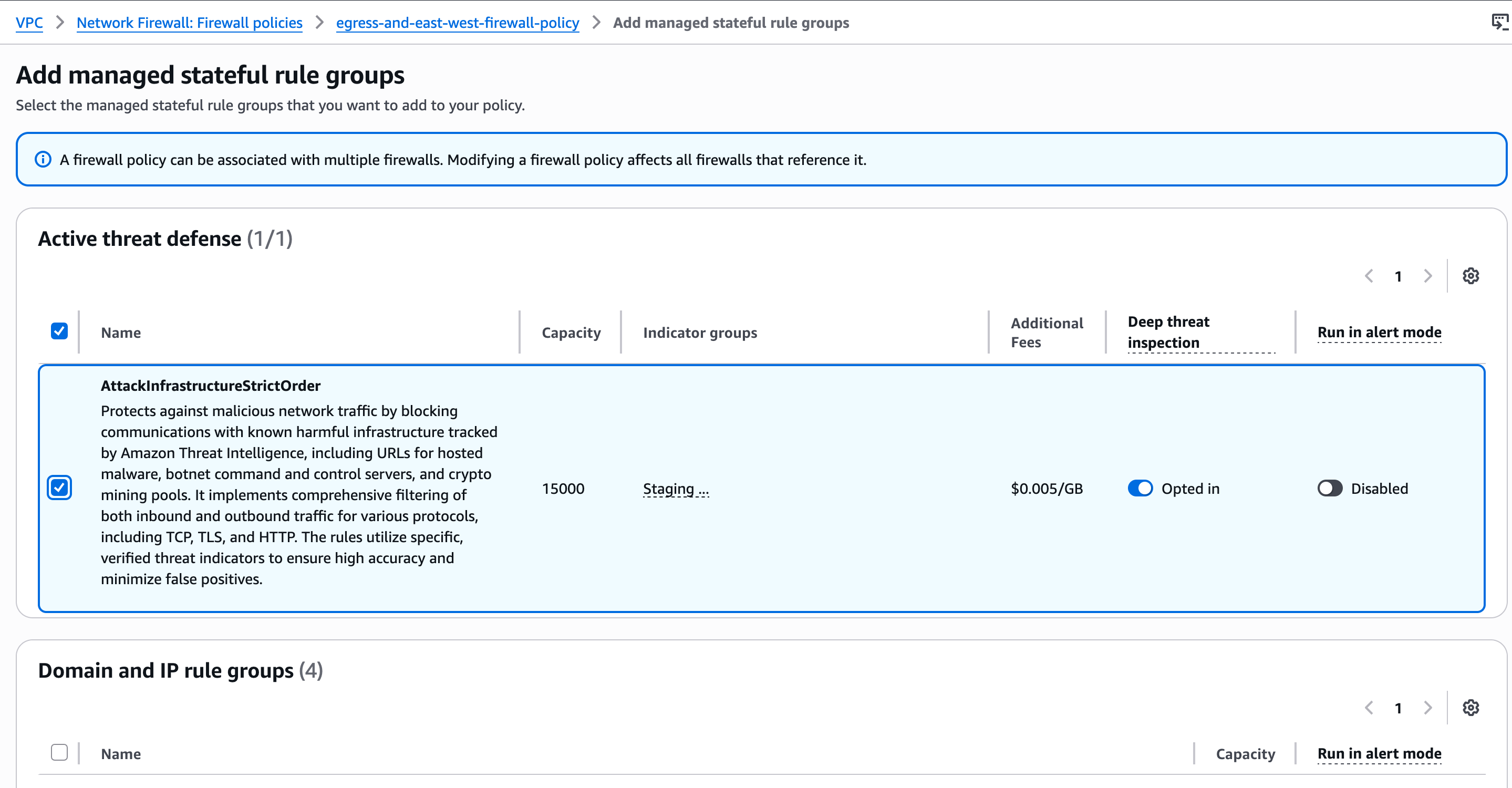

- 选择 Active Threat Defense 选项卡

- 选择 AttackInfrastructureStrictOrder 规则组

- 点击 “Add to Policy”

验证

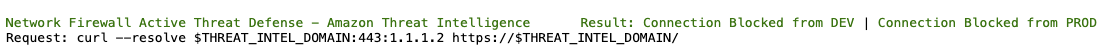

- 等待 30 秒至 1 分钟,待规则组应用完成

- 刷新出口测试脚本

- 验证 Active Threat Defense 测试现在显示为 BLOCKED

Domain/IP 和 Threat Signature 规则组

AWS Network Firewall 提供托管规则组,利用持续更新的威胁情报来防御已知的恶意域名、IP 地址和攻击签名。这些托管规则组由 AWS 和第三方安全合作伙伴维护,消除了手动更新威胁情报源的运营负担。

添加域名/IP 列表和威胁签名规则组

- 导航至 VPC → Network Firewall → Firewall policies

- 点击 egress-and-east-west-firewall-policy

- 滚动至 Stateful rule groups 部分

- 点击 Actions → Add managed stateful rule groups

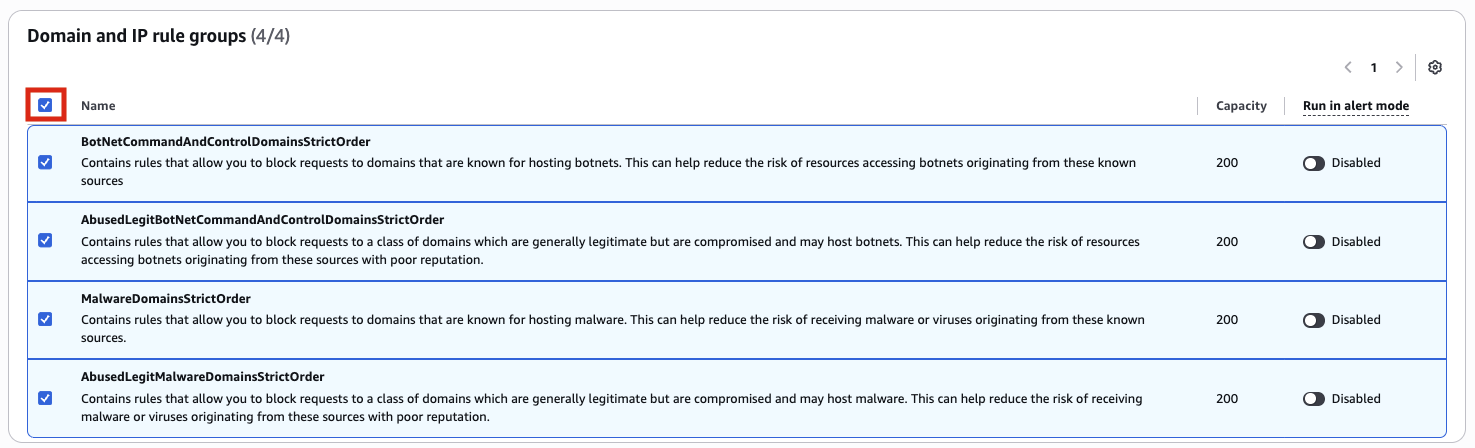

- 在 Domain list and IP list rule groups 部分,点击左上角的复选框以选择所有域名和 IP 列表规则组

最佳实践是启用所有域名和 IP 列表规则组 ,以最大限度地防御已知恶意目标。

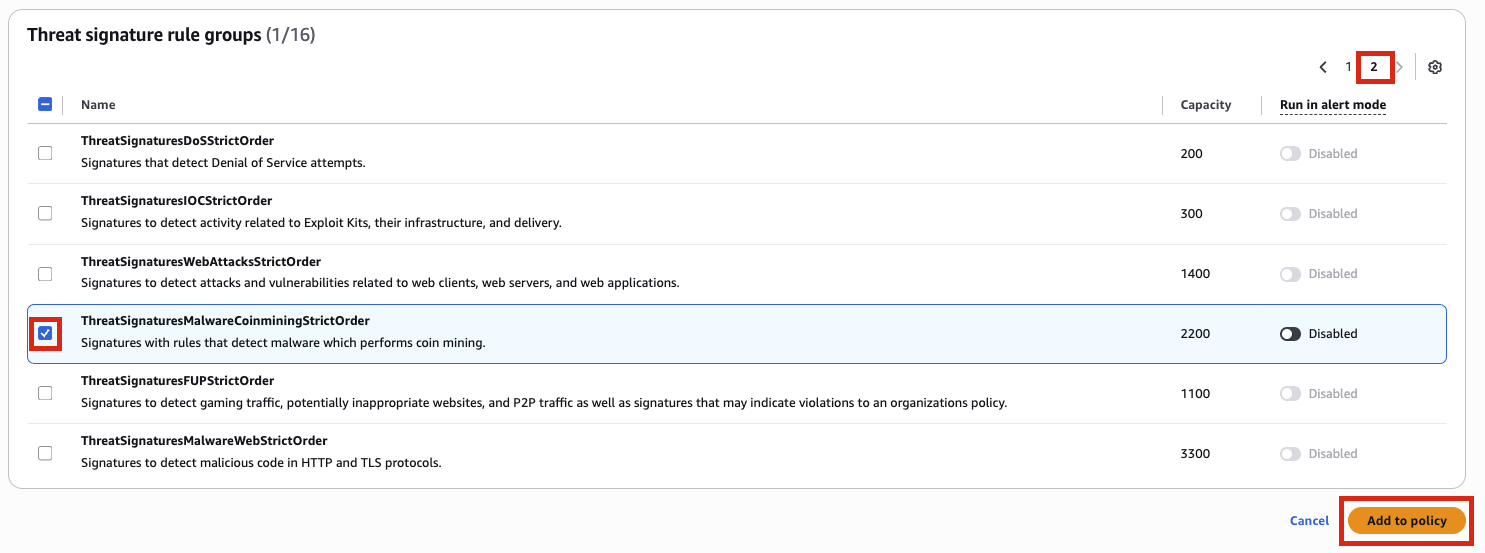

- 导航至 Threat signature rule groups 部分

- 选择 ThreatSignaturesMalwareCoinminingStrictOrder

- 点击 “Add to Policy” 以一次性添加所有选定的规则组

ThreatSignaturesMalwareCoinminingStrictOrder 规则组包含用于检测执行挖矿的恶意软件的规则签名。这些签名还可以检测某些合法(但通常不受欢迎的)挖矿软件。

有关 AWS 威胁签名规则组的更多信息,请参阅 AWS Network Firewall 文档 。

验证

- 等待约 30 秒至 1 分钟,让规则生效

- 刷新出口测试脚本

- 验证加密货币挖矿测试现在显示 BLOCKED

我们已成功使用 Route 53 Resolver DNS Firewall 和 AWS Network Firewall 实施了全面的出口流量安全控制。在本实验中:

-

我们在 DNS 层阻止了恶意域名

-

执行了端口和协议限制

-

按地理位置过滤流量

-

防止了 DNS 解析器规避尝试,

-

并部署了 AWS 托管规则组,包括 Active Threat Defense(由 Amazon 的 MadPot 威胁情报提供支持)、域名/IP 列表规则和威胁签名检测。

-

我们还编写了自定义 Suricata 规则来检测特定攻击模式。

这种纵深防御方法针对试图离开我们的 VPC 的数据泄露、恶意软件通信和命令与控制流量提供了多层保护。

现在我们已经保护了从 VPC 流向互联网的出口流量,我们将使用 AWS Network Firewall 的检测能力改善 VPC 之间东西向网络安全。