加固Egress流量 - NFW添加 DNS 规避防护规则

AWS Network Firewall 在网络层提供有状态的网络流量检测和过滤,通过深度包检测和应用层分析来检查实际的网络数据包和连接。

NFW添加 DNS 规避防护规则

在本实验中,我们将学习如何阻止各种直接访问互联网并绕过 Route 53 Resolver 的 DNS 解析尝试,恶意软件可能直接查询外部 DNS(如 8.8.8.8)绕过 Route 53 Resolver DNS Firewall

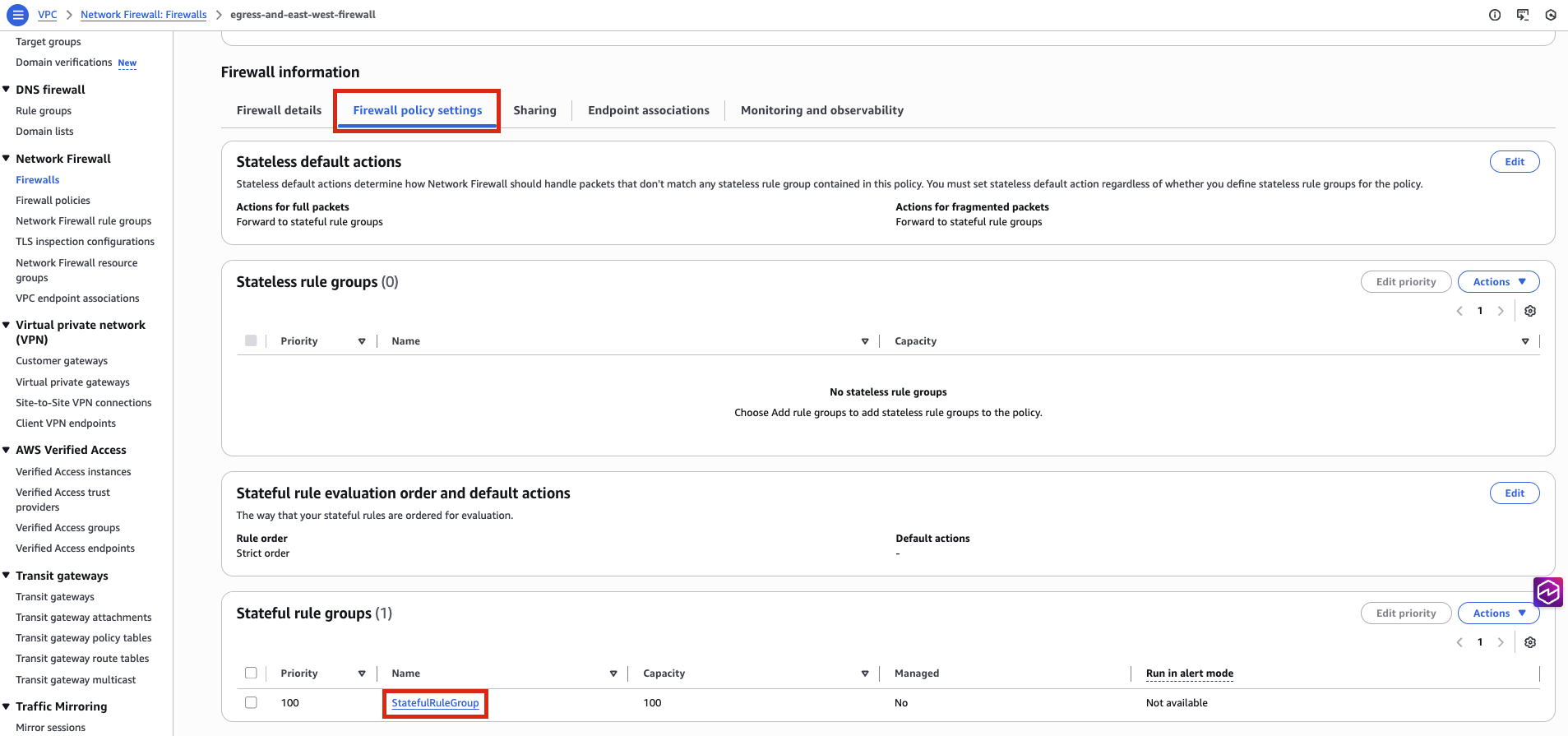

- 导航至 VPC → Network Firewall → Firewalls

- 点击 egress-and-east-west-firewall

- 选择 Firewall policy settings

- 点击 StatefulRuleGroup

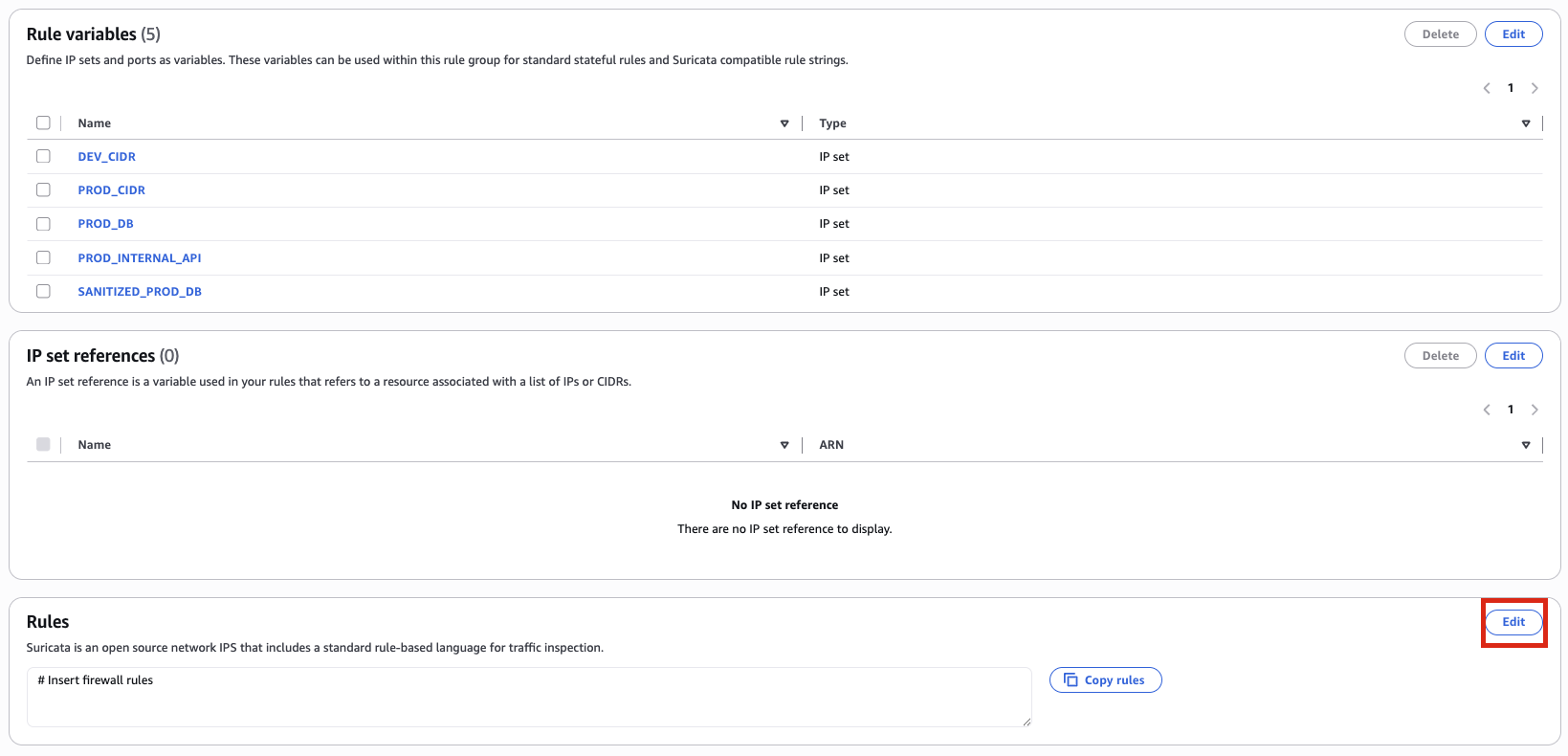

- 滚动至 Rules 部分,点击 “Edit” 并添加以下规则:

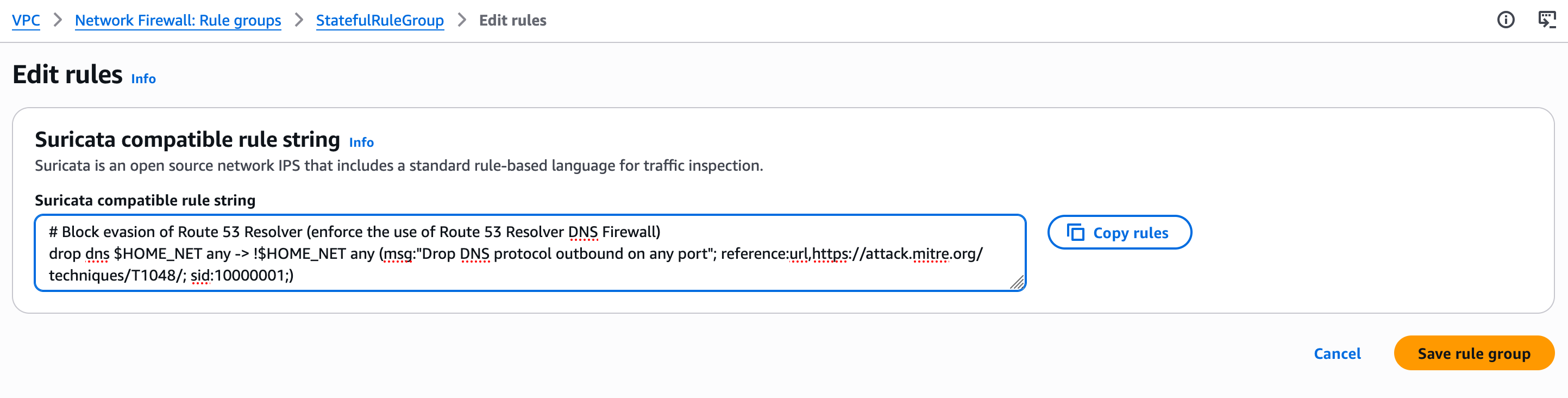

# Block evasion of Route 53 Resolver (enforce the use of Route 53 Resolver DNS Firewall)

drop dns $HOME_NET any -> !$HOME_NET any (msg:"Drop DNS protocol outbound on any port"; reference:url,https://attack.mitre.org/techniques/T1048/; sid:10000001;)

- 点击 “Save rule group”

有关此防火墙规则的说明:

- 此 Suricata 规则会丢弃(阻止)所有源自 $HOME_NET(本地网络)且目标不在本地网络内(!$HOME_NET)的 DNS 流量,适用于任何目标端口。这比仅阻止 53 端口更为全面,因为它还能防止 DNS 流量使用非标准端口。通过强制所有 DNS 查询必须经过 Route 53 Resolver,我们可以确保 DNS Firewall 保护措施应用于所有 DNS 流量。

| 部分 | 值 | 含义 |

|---|---|---|

| 动作 | drop | 丢弃流量 |

| 协议 | dns | DNS 协议 |

| 源地址 | $HOME_NET | 你的内网(VPC CIDR) |

| 源端口 | any | 任意端口 |

| 方向 | -> | 单向(出站) |

| 目标地址 | !$HOME_NET | 非内网(即外部) |

| 目标端口 | any | 任意端口(不只是 53) |

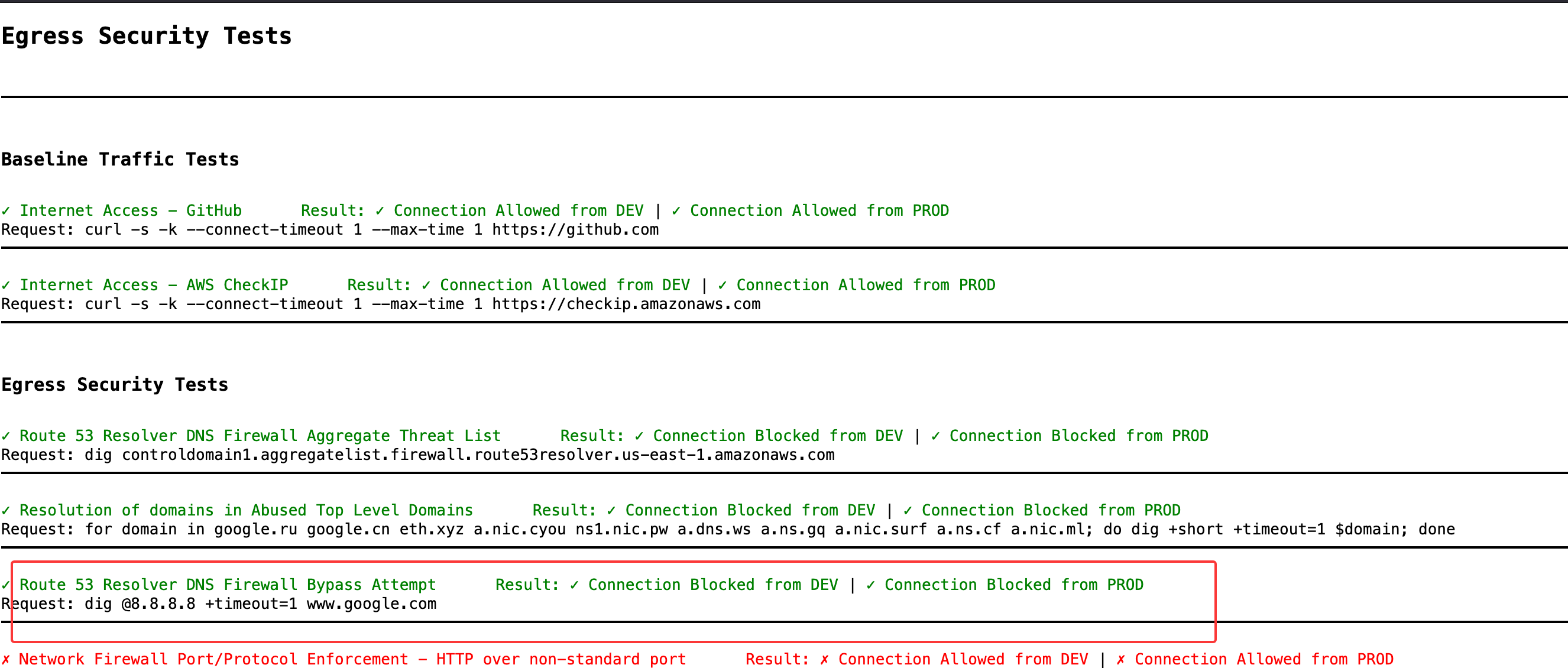

验证

- 等待约 30 秒至 1 分钟,等待规则生效

- 刷新出口测试脚本

- 验证 DNS 规避测试现在显示为 BLOCKED